2月24日のウクライナに対するロシアの軍事侵攻開始に続き、数多くの民間人やハッカー集団も加わっての戦いがサイバー空間で繰り広げられている。いくつかのハッカー集団が、ウクライナ情勢に関連してサイバー攻撃への参加を表明。すでにロシアの国防省などの政府機関や銀行、ロシアの同盟国のベラルーシに対する複数の大規模なサイバー攻撃が報じられている。

また、ウクライナ政府は、民間のサイバーセキュリティ専門家に重要インフラ防御とロシア軍へのサイバー攻撃支援を要請しており、世界中から500人近くがすでに参加したという。

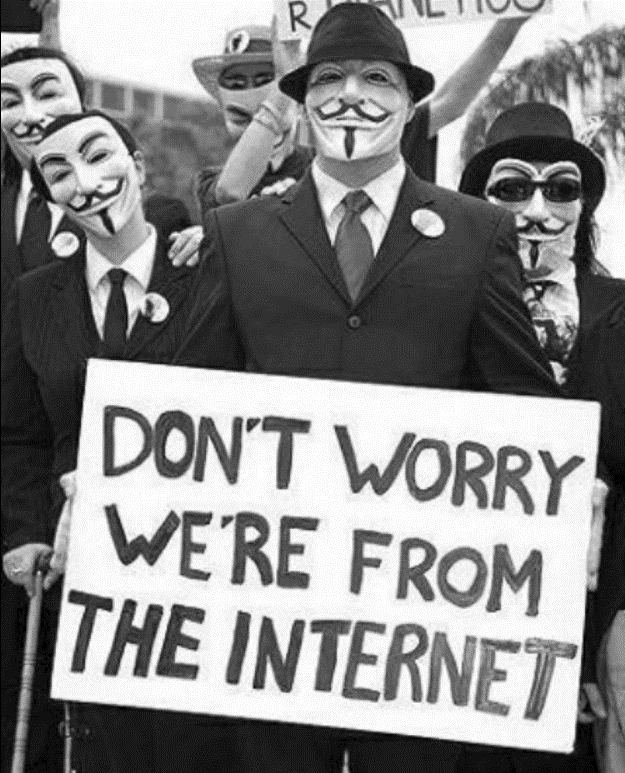

「アノニマス」ロシア政府へのサイバー戦争を宣言

国際ハッカー集団「アノニマス」は、軍事侵攻の直後に、ロシア政府へのサイバー戦争をツイッターで宣言。クレムリン(大統領府)や国防省、ロシア国営テレビ局「RT」のウェブサイトをダウンさせたと発表している。クレムリンは否定したが、RTの広報担当者はニュースサイト「マザーボード」の取材に対し、「アノニマスの宣言後、RTのウェブサイトは、1億もの機器から大規模なDDoS(※)攻撃を受けた」と明らかにした。

※DDoS(分散型サービス拒否、ディードス)攻撃とは、対象のサーバーやウェブサイトに大量のデータを送りつけることで、過剰な負荷をかけ、ダウンさせてしまう手法を指す。

2月26日時点でも、ウクライナ政府によると、外務省、国防省、連邦保安庁、内務省、メディアの監督官庁など6つのロシア政府機関のウェブサイトがダウンしたままとなった。少なくとも2月27日の午後の時点でも、クレムリンと国防省のウェブサイトはまだダウンしている。

さらに2月26日、複数のロシアの国営テレビ局がサイバー攻撃を受けて乗っ取られ、ウクライナの愛国的な歌やロシアの軍事侵攻の映像が代わりに放送された。

同日、ロシアのペスコフ大統領報道官は、クレムリンのウェブサイトが頻繁にダウンしているのはコンスタントに攻撃を受けているためと認めた。ロシアの宇宙開発機関「ロスコスモス」、国営鉄道もサイバー攻撃を受けているという。

また、アノニマスは、なんと、ロシア国防省のデータベースから盗んだメールや、パスワード、電話番号などの情報をオンライン上にリークし始めた。2月26日、ベラルーシの軍需企業「Tetraedr」からの200ギガバイト相当の大量のメール情報を見つけたと発表、同企業がウクライナへの軍事侵攻においてプーチンに後方支援していたと断じた。データベースで見つけたロシア関係者に対して、スパムメールやコンピュータウイルスによるサイバー攻撃も始めたという。

2月28日には、タス通信、コメルサント紙、イズベスチア紙、RBCなどのロシア・メディアのウェブサイトが改ざんされ、「こんな常軌を逸したことはやめてほしい。息子さんやご主人たちを死に追いやらないでくれ」「5300人。これは、ウクライナが主張しているロシア兵の死者数だ」などのメッセージが掲載された。アノニマスのロゴも付いている。

ベラルーシの反体制派ハッカー集団も参戦

2月24日、ベラルーシの反体制派ハッカー集団「サイバー・パルチザン」の広報担当者であるユリアナ・シェメトヴェッツは、「ロシアの独裁者がウクライナへの戦争を開始したため、『ベラルーシ戦術グループ』を作った」とツイッターで宣言した。

このハッカー集団は、ベラルーシのアレクサンドル・ルカシェンコ大統領が大統領選挙で6戦を果たした後の2020年9月から、ルカシェンコ政権打倒と民主主義の獲得を目指して活動をしている。

「ウクライナ人とベラルーシ人の共通の敵は、プーチンとクレムリンと帝国主義的政権だ」と断じ、サイバー・パルチザンは、ウクライナ軍の支援をしているボランティアに協力すると表明した。この「ボランティア」については後述するが、2月24日以降、ウクライナ国防省によって組織されているサイバー・レジスタンスたちを指している。ウクライナ政府の指示に基づき、ロシアからのサイバー攻撃の防御と、ウクライナ軍によるロシアへのサイバー攻撃の支援を行う。

「サイバー・パルチザン」の2月27日の発表によると、ベラルーシの鉄道のシステムに侵入し、保存データの暗号化に成功、一部の鉄道がミンスク、オルシャ、オシポヴィチで運行停止している。データの暗号化ということは、金銭目的ではなく、政治目的達成のためのランサムウェア攻撃だった可能性がある。

今回のサイバー攻撃を行った理由として、同集団は、ベラルーシ国内の基地からウクライナ北東部へのロシア軍の移動を遅らせ、ウクライナ人がロシアからの攻撃に反撃するための時間を稼ぐためだったと主張している。しかし、ブルームバーグによると、サイバー攻撃が成功したとの主張が正しいかどうか確認は取れていない。

なお、「サイバー・パルチザン」がウクライナ情勢に関連してベラルーシの鉄道に攻撃したと主張するのは、2回目だ。ロシアとベラルーシが2月10日から行った合同軍事演習のため、ロシア軍が装備品と部隊をベラルーシ鉄道でウクライナ国境近くに輸送したことに「サイバー・パルチザン」は、反対を表明。1月24日、ベラルーシ鉄道にランサムウェア攻撃を仕掛けたとツイッターで宣言していた。

加えて、1月25日付のイギリス「ガーディアン」紙の取材に対し、「罪のない人々がケガをしないと確信できれば、今後は(鉄道の運行を麻痺させるような)攻撃をするかもしれない」と語っている。1月の攻撃も本当にランサムウェア攻撃だったのかは確認が取れていないが、少なくとも1月からの決意を今回実行に移そうとしたようだ。

2月25日、 ランサムウェア攻撃者集団「Conti」は、ロシア政府への全面支援を公に宣言した。Contiが、ロシア政府支持を表明した最初のサイバー犯罪集団となる。

Contiは、ロシアから主に欧米企業に対してランサムウェア攻撃を行ってきた集団であり、ロシア情報機関との繋がりも指摘されている。アメリカ政府の2021年9月の発表によれば、2020年春から2021年の春にかけて400回以上もの攻撃を実施してきた。

Contiは、医療機関に対しても容赦なく攻撃を行うことで知られている。例えば、2021年5月、アイルランドの公的医療サービス機関を攻撃し、全ITシステムがダウン。外来予約をキャンセルする医療機関が出るなど、医療体制に多大な影響が出た。感染したITシステムの入れ替えやサイバーセキュリティ企業の支援への報酬など、復旧作業に4800万ドル以上(約55億円以上)かかっている。

Contiのウクライナ人メンバーが反発

Contiは、2月25日にロシア政府支持を表明した際、当初は、ロシアに対してサイバー攻撃や戦争行為を行ういかなる組織の重要インフラにも反撃するため、あらゆるリソースを使うと宣言していた。ところが、Contiのウクライナ人メンバーたちが宣言文に反発し、怒りを募らせた。1時間後、Contiは文言を修正して語調をやわらげ、重要インフラへの攻撃に関する文言を削除した。

ただし、「いかなる政府とも連携しておらず、現在続いている戦争を非難する」としつつも、ロシア市民に対してサイバー戦を仕掛けようとする西側の挑発行為とアメリカの脅威に立ち向かうため、全能力を振り絞って反撃するとも述べている。そのため、Contiによるランサムウェア攻撃には引き続き警戒する必要があろう。

一方、Contiのウクライナ人メンバーのうちの1人が、2月28日、Contiが以前行ったランサムウェア攻撃に関する内部メッセージを6万件以上、欧米のサイバーセキュリティ専門家たちにリークした。この内部メッセージが本物であることは、複数のセキュリティ専門家によって証明されている。

リークした際、このウクライナ人は、「Contiランサムウェア集団は、ロシア政府に味方するとの声明を出している。本日、Contiメンバーがデータのリークを始めた」「ウクライナに栄光あれ!」とサイバーセキュリティ専門家たち宛のメッセージに記していたという。

Conti以外にも、ロシアのサイバー犯罪集団「Red Bandits」やランサムウェア攻撃者集団「CoomingProject」がロシア政府支援を表明している。

一方、ウクライナ情勢に関与しないと表明したランサムウェア攻撃集団もいる。「LockBit 2.0 」と呼ばれる攻撃集団は、2月28日にダークウェブ上に日本語を含む複数言語で声明を発表し、ロシアへのサイバー攻撃に関与しないと断言した。自分たちのコミュニティにはロシア人やウクライナ人もおり、同集団が関心を持っているのは、あくまでもランサムウェア・ビジネスから得られる金銭のみであるという。

「LockBit 2.0」は、2021年7月から活動を続けており、日本でも病院などで被害が発生している。

ロシアが軍事侵攻してきた2月24日、 ゼレンスキー大統領は国民総動員令に署名した。同日、ウクライナ国防省は、民間企業に依頼してオンライン上のハッカーフォーラムに広告を出し、地下のハッカーたちやサイバーセキュリティの専門家たちに、重要インフラ防御とロシアに仕掛けるサイバー攻撃のための支援を呼びかけた。

志願する人たちは、コンピュータウイルス作成やDDoS攻撃など12分野の中から得意分野を選んでGoogle Docの申請書類に記入しなければならない。身元証明書の提出と信頼されている既存メンバーからの推薦が求められる。

選ばれた人たちは、防御チームと攻撃チームに分けられる。防御チームは、電力や水道などの重要インフラをサイバー攻撃から守る。一方、数々のサイバーセキュリティ企業の創設者であるイェゴール・アウシェフ氏がリーダーを務める攻撃チームは、軍事侵攻してくるロシア軍に対してウクライナ軍が行うサイバースパイ作戦を支援する。何を守る必要があるか、何を狙うかは、国防省からの指示に従わなければならない。

アウシェフ氏によると、現時点で、ウクライナ人だけでなく、アメリカ人やイギリス人など500人ほどがウクライナ国内外から参加している。ウクライナ軍事侵攻に反対するロシア人も2、3人交じっているという。なんと、17歳の学生も参加したとのことだ。

アウシェフ氏は、『フォーブス』誌の取材に対し、キエフがたとえ陥落しても、ボランティア・チームは解散せず、ウクライナの防御とクレムリンへの攻撃を続行すると語っている。

ウクライナ副首相も参加を呼びかけ

ウクライナのムィハーイロ・フョードロフ副首相兼デジタル革新担当相は、2月26日、ロシアからのサイバー攻撃に対抗するためIT軍に参加するよう、サイバーセキュリティの専門家だけでなく、デザイナーやコピーライター、マーケティング担当者などのIT人材にもツイッターと無料暗号化メッセージアプリのテレグラムで呼びかけた。

フョードロフ副首相は、「全員に仕事がある。われわれは、サイバー前線で戦い続ける。最初の任務は、サイバー専門家向けの(テレグラム)チャンネルに記してある」とツイート。

テレグラムにできた専用チャンネルには、2月26日時点の標的リストとして、政府機関だけでなく、天然ガス供給大手「ガスプロム」、石油大手「ルクオイル」、銀行3行など31のロシアの官民のウェブサイトが列挙されていた。翌日には、ベラルーシのウェブサイトも追加されている。

ITやサイバーセキュリティ関連のニュースサイト「ブリーピング・コンピュータ」は、「ロシアのウクライナ侵攻の様子をテレビやソーシャルメディアで見れば、IT軍に参加し、ロシアの組織にサイバー攻撃したいと思うかもしれないが、DDoS攻撃、ネットワークやコンピュータへの侵入、ウェブサイトへの侵入などの行為は大抵の国では違法行為である」と指摘。IT軍への参加志願者たちに再考を促している。

このIT軍がどれだけの「成果」を収めるのかは判断が難しい。テレグラムの専用チャンネルには、2月27日時点で17万5000人以上が参加しており、自分が行ったと称するサイバー攻撃についての画像を投稿している。しかし、それらの「証拠」が本物であるかどうかはわからない。

2月28日には、IT軍のメンバーたちが、テレグラムの専用チャンネル上で、モスクワ証券取引所やロシア銀行最大手のズベルバンクのウェブサイトへのサイバー攻撃について話し合い始めた。2月28日朝にモスクワ証券取引所のウェブサイトがダウンし、アクセスできなくなった。

事実かどうかは不明であるが、IT軍のメンバーたちは「たった5分でダウンさせた」とテレグラム上で主張している。ズベルバンクのウェブサイトも、同日の午後にアクセスできなくなった。

懸念すべき点

非常に懸念すべきなのは、今回のサイバー攻撃の目標に政府や軍の関連組織だけでなく、金融機関やエネルギー、鉄道などの企業も入っていることだ。

サイバー攻撃は、ミサイルなどの兵器による攻撃と異なり、被害が目に見えづらいかもしれない。その分、被害の発見が遅れ、国境のないインターネットを通じて、コンピュータウイルスの感染が攻撃者の想定以上に広がることも十分あり得る。また、攻撃を受ける企業の業種によっては、ドミノ式に顧客企業の業務に多大な打撃が及ぶサプライチェーン・リスクもある。

例えば、昨年5月、アメリカのパイプライン大手「コロニアル・パイプライン」はロシアからランサムウェア攻撃を受け、数日間操業が停止した。その結果、東海岸のガソリンスタンドはガソリン不足となり、アメリカン航空は飛行ルートを一部変更、バイデン大統領はランサムウェア攻撃を国家安全保障問題として捉えるようになった。現時点で、アメリカの重要インフラが受けた最大のランサムウェア攻撃の1つと見られている。

ところが、アメリカのサイバーセキュリティ企業「クラウドストライク」の共同創業者であり元最高技術責任者(CTO)のドミトリ・アルペロヴィッチ氏は、「ロシアが本気を出して総力を挙げて攻撃してくれば、コロニアル・パイプラインの事件など子どものお遊びのように見えてしまうだろう」と警告している。

サイバー空間が第5の作戦領域と目されてから10年以上が経つ。今回のウクライナへの軍事侵攻を受けて、サイバー空間でも政府や軍だけでなく、ハッカー集団や民間のサイバーセキュリティ専門家も入り交じっての総力戦となっている。今後、どのような手法のサイバー攻撃がどの業種や企業に対して仕掛けられるか予断を許さない。

ウクライナ情勢に関連し、民間ハッカーや国際ハッカー集団によるサイバー攻撃の「誤爆」被害や、意図しないサプライチェーン攻撃もあり得よう。その被害を受けて、さらに相互のサイバー攻撃が激化しかねない。

世界情勢、国際政治、安全保障、エネルギー問題などさまざまな要素が加わって、サイバー攻撃が行われている。そのため、サイバー攻撃の対応にあたっては、ITシステムやコンピュータウイルスに詳しい技術者だけでなく、国際安全保障や地政学、経済、語学、インテリジェンス、法律など多様な分野の専門家の参加も不可欠だ。

経済産業省と金融庁も、ウクライナ情勢を踏まえ、2月23日にサイバーセキュリティ強化を求める注意喚起を出した。日本でも、脆弱性対策を早急に進めるとともに、データが失われたとしても迅速な復旧ができるよう、こまめにバックアップデータを取り、オフラインでも保存しておくことが必要だ。また、サイバー攻撃の兆候の監視や、攻撃を受けた際の連絡体制を含めた対応要領の確認も進めておきたい。

コメントをお書きください